Le 19 janvier, les chercheurs de Kaspersky ont découvert une nouvelle fonctionnalité permettant de modifier les systèmes de nom de domaine (DNS), utilisée dans la campagne Roaming Mantis. Désormais, les cybercriminels peuvent utiliser des routeurs Wi-Fi compromis dans les cafés, les aéroports, les hôtels et autres lieux publics pour pouvoir contaminer davantage de smartphones Android avec le malware Wroba.o. Pour l'instant, cette nouvelle stratégie se concentre sur des utilisateurs de Corée du Sud, mais elle pourrait bientôt être mise en œuvre dans d'autres pays également.

Tribune - Roaming Mantis (alias Shaoye) est une campagne cybercriminelle initialement repérée par Kaspersky en 2018. Elle utilise des fichiers de paquets Android (APK) malveillants pour contrôler les appareils Android infectés et voler les informations contenues sur ces appareils. Elle dispose également d'une option de phishing pour les appareils iOS et de capacités de crypto-minage pour les PC. Le nom de la campagne est basé sur son mode de propagation, passant par des smartphones en itinérance entre des réseaux Wi-Fi, transportant et propageant potentiellement l'infection.

Nouvelle fonctionnalité de changement de DNS pour attaquer davantage d'utilisateurs via les routeurs publics

Kaspersky a découvert que Roaming Mantis a récemment introduit une fonctionnalité permettant de modifier le DNS dans Wroba.o (alias Agent.eq, Moqhao, XLoader), le malware initialement utilisé dans la campagne. Le modificateur DNS est un programme malveillant qui dirige l'appareil connecté à un routeur Wi-Fi compromis vers un serveur contrôlé par des acteurs de la menace, en lieu et place d'un serveur DNS légitime. Une fois redirigée vers la page malveillante, la victime potentielle est invitée à télécharger un logiciel pirate qui peut prendre contrôle de l'appareil de la victime et voler ses informations d'identification.

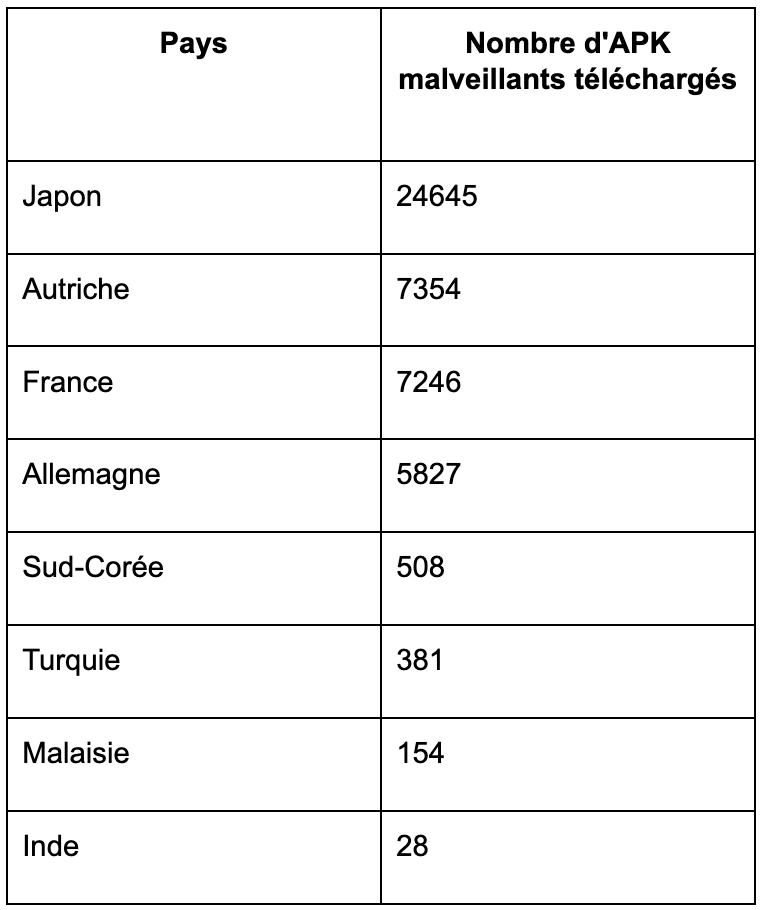

Pour le moment, l'acteur de la menace derrière Roaming Mantis cible exclusivement des routeurs situés en Corée du Sud, d'une marque de fabrication sud-coréenne très répandue. Pour identifier ces routeurs, le modificateur DNS obtient les adresses IP des routeurs et en vérifie le modèle, compromettant ceux du modèle ciblé en écrasant leurs paramètres DNS. En décembre 2022, Kaspersky a observé 508 téléchargements d'APK malveillants dans le pays (voir le tableau 1).

Une campagne de smishing en parallèle cible les utilisateurs japonais, autrichiens et français

Une enquête portant sur les pages malveillantes vers lesquelles les victimes potentielles sont redirigées a révélé que les attaquants ciblent également d'autres régions en utilisant le smishing (phishing par SMS) au lieu des modificateurs de DNS. Cette technique repose sur l'envoi de SMS pour diffuser des liens compromis redirigeant la victime vers des sites non sécurisés, pour les inciter à télécharger un logiciel malveillant sur leur appareil, ou voler les informations de l'utilisateur via un site de phishing. Le Japon est arrivé en tête de la liste des pays ciblés avec près de 25 000 téléchargements d'APK malveillants permis par cette technique de redirection. L'Autriche et la France suivent avec environ 7 000 téléchargements chacune. L'Allemagne, la Turquie, la Malaisie et l'Inde complètent la liste. Les experts de Kaspersky prédisent que les auteurs pourraient bientôt mettre à jour la fonctionnalité de modification du DNS pour pouvoir cibler les routeurs Wi-Fi de ces régions.

Selon les statistiques fournies par le Kaspersky Security Network (KSN), entre septembre et décembre 2022, les taux de détection les plus élevés du malware Wroba.o (Trojan-Dropper.AndroidOS.Wroba.o) ont été enregistrés en France (54,4 %), au Japon (12,1 %) et aux États-Unis (10,1 %).

« Lorsqu'un smartphone infecté se connecte à des routeurs « sains » dans divers lieux publics comme des cafés, des bars, des bibliothèques, des hôtels, des centres commerciaux, des aéroports ou même des maisons, le malware Wroba.o peut compromettre ces routeurs, et affecter les autres appareils qui y sont connectés. La nouvelle fonctionnalité de modification du DNS peut gérer toutes les communications des appareils liés au routeur Wi-Fi compromis, comme la redirection vers des hôtes malveillants et la désactivation des mises à jour des solutions de sécurité. Cette avancée est très dangereuse pour la cybersécurité des appareils Android, car elle permet de diffuser le malware à grande échelle dans les régions ciblées », déclare Suguru Ishimaru, chercheur principal en sécurité chez Kaspersky.

Pour lire le rapport complet sur le nouveau modificateur de DNS, veuillez consulter Securelist.

Afin de protéger votre connexion Internet contre cette menace, les chercheurs de Kaspersky recommandent ce qui suit :

- Consultez le manuel d'utilisation de votre routeur pour vérifier que vos paramètres DNS n'ont pas été modifiés ou contactez votre FAI pour obtenir de l'aide.

- Modifiez le login et le mot de passe par défaut de l'interface web d'administration du routeur et mettez régulièrement à jour le micrologiciel de votre routeur à partir de la source officielle.

- N'installez jamais le micrologiciel du routeur à partir de sources tierces. Évitez d'utiliser des dépôts tiers pour vos appareils Android.

- En outre, vérifiez toujours les adresses des navigateurs et des sites Web pour vous assurer qu'elles sont légitimes ; recherchez des signes tels que https lorsqu'il vous est demandé de saisir des données.

- Envisagez d'installer une solution de sécurité mobile, telle qu'une solution de sécurité spéciale, pour protéger vos appareils contre ces menaces et d'autres.